Sau 1 thời gian bận bịu, tranh thủ ngày cuối cùng của năm, viết 1 bài chia sẻ cho anh em 1 phương pháp hack Facebook, Gmail 1 cách đơn giản hơn bài viết trước của mình, 100% là hack được, quạn trọng là cách bạn dụ dỗ nạn nhân như thế nào thôi..^^. Mình cũng đã có viết một bài hướng dẫn hack facebook rồi, nhưng cách hack facebook đó giờ không hiệu quả nữa, nên mình viết bài hướng dẫn hack facebook này để giúp các bạn dễ tìm hiểu hơn.

Và thời gian qua có rất nhiều bạn pm hỏi mình về việc hack wifi, hack facebook với các dạng câu hỏi sau: “bạn ơi chỉ mình hack wifi/facebook với, bạn ơi sao mình hack không được, bạn ơi giúp mình hack wifi hàng xóm, bạn ơi hack facebook này dùm mình, mình trả công…v..v.v”………….Mình xin phép không trả lời các dạng câu hỏi này, vì mình viết bài hướng dẫn cho các bạn có cùng sở thích, đam mê và muốn tìm hiểu về các thủ thuật này. Mình chỉ hỗ trợ khi các bạn đã có kiến thức nhưng làm không được, hoặc làm tới bước nào bị lỗi mà ko chạy, mình sẽ hỗ trợ hết sức trong vốn kiến thức ít ỏi của mình.

Mình chỉ là 1 đứa đam mê công nghệ, thích tìm tòi hack hiếc linh tinh cho thỏa đam mê chứ không phải là 1 hacker chính thống nên xin phép các vị tiền bối đừng làm khó dễ em ^^…cảm ơn mọi người.

Thôi, vào chủ đề chính để mọi người đỡ căng thẳng…^^, đầu tiên mình nói sơ wa phương pháp này. Thật chất phương pháp này cũng chỉ là thủ thuật fake web để đánh lừa nạn nhân thôi nhưng nó được thức hiện trên BackTrack nên việc sử dụng sẽ rất đơn giản, BackTrack 5 R3 hầu như làm từ đầu tới cuối giúp mình và mình chỉ việc enter và enter thôi. Còn nếu bạn nào muốn hiểu rõ cách hoạt động của BackTrack thì inbox, mình sẽ gửi tài liệu cho đọc…:)

Nói như vậy là các bạn cũng đủ thấy đơn giản như thế nào rồi, đầu tiên các bạn chạy Backtrack, boot live hay VMware đều được, trong bài viết của mình thì mình dùng VMware để test cho dễ.

Đầu tiên, chúng ta phải vào được trang facebook đã, mà để vào thì bắt buộc phải đổi lại DNS thành DNS của google mới vào được. Chúng ta mở terminal và gõ dòng lệnh sau để chỉnh sửa DNS

gedit /etc/resolv.conf

Các bạn đổi dòng địa chỉ IP lại thành 8.8.8.8 và save lại

Mở trình duyệt lên và test, ok mới làm tiếp được, nếu không được bạn kiểm tra lại file /etc/resolv.conf vì đôi lúc bạn quên save hoặc save chưa thành công.

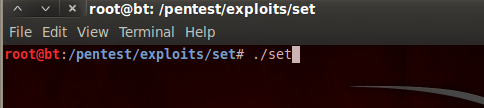

Tiếp theo, bật cửa sổ Terminal mới và chạy dòng lệnh:

cd /pentest/exploits/set

./set

Nó sẽ kích hoạt bảng công cụ để hack ra như trong hình, ta nhập số 1 và enter (Social-engineer attack)

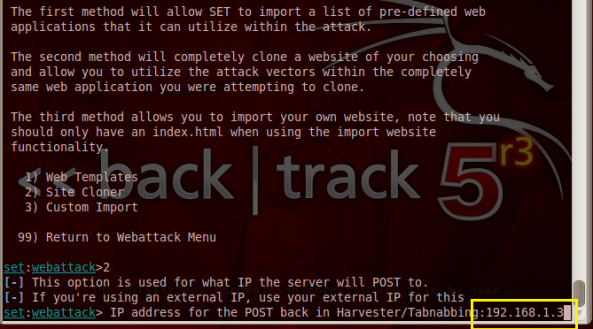

Bảng thứ 2, ta nhập số 2 và enter (Website attack vector)

Bảng thứ 3, ta nhập số 4 và enter (Tabnabling Attack methos)

Bảng thứ 4, ta nhập số 2 và enter (Site clonner)

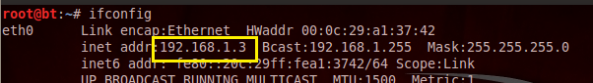

Tới đây, nó sẽ bắt mình nhập địa chỉ IP để làm Webserver, mình sẽ nhập địa chỉ IP của chính máy BackTrack, nếu muốn biết địa chỉ IP, bạn có thể mở thêm 1 bảng terminal khác và gõ lệnh ifconfig để xem.

Bây giờ mình sẽ nhập địa chỉ IP của máy BackTrack là 192.168.1.3

Sau khi nhập IP và enter, nó sẽ bắt nhập địa chỉ website muốn fake, lúc này ta nhập http://www.facebook.com, nó sẽ chạy 1 xíu giống như trong hình và hiện dòng Enter, ta chỉ việc enter 1 cái nữa để bắt đầu tiến trình thực thi fake web.

Mình chuyển sang máy ảo khác chạy win 7, chạy trình duyệt và gõ vào tên miền là 192.168.1.3, lúc này trang đăng nhập facebook sẽ xuất hiện, mình sẽ nhập ID và pass để test, email: mrlonely909@yahoo.com, password: mrlonely909. Nhấn đăng nhập là xong

Chúng ta chuyển qua lại máy BackTrack, lúc này đây chúng ta sẽ thấy thông tin vừa đăng nhập bên máy kia đã gửi về đây và hiện ra y như trong hình

Thế là bạn đã hiểu được cách hoạt động, bài viết mình hướng dẫn chỉ chạy trong mạng Lan, nếu các bạn muốn test với các người dùng nơi khác, các bạn chỉ cần NAT địa chỉ IP public vào địa chỉ webserver( chính là máy backtrack) và gửi link đia chỉ IP public đó tới nạn nhân.

Nếu muốn nạn nhân đỡ nghi ngờ hơn, các bạn có thể kiếm 1 tên miền free có từ khóa facebook trong đó để nạn nhân đỡ nghi ngờ hơn, trỏ tên miền về IP public của mình và Nat IP public về IP webserver là xong. Các bạn có thể dùng cho Gmail hoặc 1 số site tương tự khác.

Cuối cùng, quan trọng nhất vẫn là cách bạn dụ dỗ nạn nhân, cái này thì tùy khả năng mỗi người rồi…^^

Chúc các bạn thành công và 1 năm mới nhiều điều may mắn, vạn sự như ý, mã đáo thành công.

Bài viết mang tính tham khảo và chia sẻ kiến thức, không khuyến khích dùng vào làm chuyện xấu, rất mong các bạn cân nhắc, cảm ơn.

Yahoo: minhtuyen909

Mail: tmtuyen89@gmail.com

Blog: tran minh tuyen

chào anh, em chưa hiểu rõ đoạn ” NAT địa chỉ IP public vào địa chỉ webserver( chính là máy backtrack) và gửi link đia chỉ IP public đó tới nạn nhân.

Nếu muốn nạn nhân đỡ nghi ngờ hơn, các bạn có thể kiếm 1 tên miền free có từ khóa facebook trong đó để nạn nhân đỡ nghi ngờ hơn, trỏ tên miền về IP public của mình và Nat IP public về IP webserver là xong. Các bạn có thể dùng cho Gmail hoặc 1 số site tương tự khác.”

Anh có thể nói rõ hơn được không?

Em không hiểu là không hiểu như thế nào, vì vấn đề a nói đã rất rõ, nếu có kiến thức về network là chắc chắn sẽ hiểu

ohm v chắc đợi nửa năm nữa em vô chuyên ngành rùi tiếp tục :3

cái này giống coppy lên host:3

bạn có thể gửi tài liệu về backtrack cho mình được ko?

thank ban!

http://www.backtrack-linux.org/

Bạn vào trang này nghiên cứu nhé

mặc dù trong mạng LAN nhưng vẫn phải ghi tên miền bằng địa chỉ IP, như thế mới nhận được thông tin>. bạn có thể giải thích là tại sao lại phải ghi tên miền bằng địa chỉ IP đk ko?

a oi a lay lai tai khoan facebook dum e dc ko a? that tinh la con gai nen e ko ranh. cam on nha, giup dum e vs a.

không lấy được e ạ

Nó đưa ra giao diện trang web mình đánh lừa vậy có cách nào để mình lấy code cái trang mình fake không ạ 🙂

thì cứ view source của web thôi

Em bắt đầu học. Anh cho em hỏi. Em dùng backtrack test mà cái bước đầu tiên là đánh dòng lệnh gedit/etc/resolv.conf thì nó báo là ko có, thì làm sao ạ?

Câu lệnh e sai rồi, gedit etc/resolv.conf , như vầy mới đúng

Tại vì trong bài viết anh viết là ” gedit/etc/…..” mà :3

Can not open display là sao à anh?

À, được rồi nhưng mà nó không cho save là sao ạ 😦

các bạn chỉ cần NAT địa chỉ IP public vào địa chỉ webserver

Bạn chỉ mik giùm bước này được không

Chỉ là chỉ sao bạn, nếu bạn học bên công nghệ thông tin thì chắc biết vụ này..^^

mik chỉ là nghiệp dư thôi. nên mik chưa biết về phần này -_-

A ơi s có mấy máy ko truy cập dx web mình đã đưa z ?

Em xem thử máy đó có bật firewall không, ping nhau thử chưa

Chào Anh ^_^ Đọc xong bài viết Em thấy thích lắm. Bắt đầu có đam mê. Nhưng vì là nữ nên hơi chậm về cồn nghệ. Em xin hỏi là… hack face như thế này là mất luôn tài khoản đó đúng không Anh? Nếu như muốn lấy lại tài khoản phải làm sao? Anh có thể hướng dẫn Em được không? Em cảm ơn lắm ^_^

Chào e, hack face như vậy chỉ là lấy được mật khẩu facebook, chứ chưa lấy được mật khẩu email đăng ký facebook nên không mất luôn tài khoản, nếu muốn lấy lại tài khoản thì có rất nhiều cách, e có thể search google ra rất nhiều…^^

Chúc e may mắn

anh ơi đến bước cuối em làm nó không hiện ra như tutorial mà nó hiện như thế này là lỗi gì và cách fix như thế nào ạ :

[*] Cloning the website: https://login.facebook.com/login.php

[*] This could take a little bit…

The best way to use this attack is if username and password form

fields are available. Regardless, this captures all POSTs on a website.

[*] Tabnabbing Attack Vector is Enabled…Victim needs to switch tabs.

[*] Apache is set to ON – everything will be placed in your web root directory of apache.

[*] Files will be written out to the root directory of apache.

[*] ALL files are within your Apache directory since you specified it to ON.

Apache webserver is set to ON. Copying over PHP file to the website.

Please note that all output from the harvester will be found under apache_dir/harvester_date.txt

Feel free to customize post.php in the /var/www directory

[*] All files have been copied to /var/www

{Press return to continue}

NÓ kích hoạt dịch vụ web đó, em chạy lại nó còn hiện không.

Chạy kiểu gì cũng hiện như thế anh ạ ! em tìm được 1 bài tutorial của 1 ông ả rập gì đó ! nó sẽ submit kết quả về file harvester trong var/www/ ! dùng nano để mở mới show kết quả được anh ạ !

bạn cho mình hỏi dùng phần mềm gì thế bạn

anh có thể giải thích ở chỗ NAT ip Public về ip websever được không ạ

nghĩa là e phải NAT port web ra internet để người khác có thể truy cập vào web của e được

Pingback: Hack facebook, được hay không ? | Mr.Lonely

bạn ơi! cho mình hỏi khi dùng tên miền 192.168.1.3 victim đăng nhập vào mới bị hack hay là vào facebook đã bị rồi? Thêm 1 điều nữa là khi mình dùng chương trình privilege Escalation đến đoạn passwordlist nó hiện lên ko có file để chạy thì làm sao hở bạn?

cho em xin bài viết fake địa chỉ ip ảo đó thành đại chỉ web với ạ

tự mần sẽ hay hơn chứ em

Ban ơi sao lúc mình vao bảng teminal ko đươc vậy.minh go lênh startx máy tính trở thành màn hình đen